Bir Saldırının Analizi (Bölüm 3)

Bu serinin 2. bölümünde, kurbanın ağına yapılacak bir saldırı için gerekli olan tüm bilgileri paylaştık.

Bu serinin 2. bölümünde, kurbanın ağına yapılacak bir saldırı için gerekli olan tüm bilgileri paylaştık.

Microsoft Office, belge genişletilebilirliği ve otomasyonu için bir seçenek olarak yıllardır ActiveX'i destekliyor, ancak bu aynı zamanda ciddi bir güvenlik açığıdır.

Bu dizi bir ağ zafiyetini konu alacak. Makalede tanıtılacak olan gerçek bir saldırı olup, keşiften başlayarak numaralandırmaya, ağ servislerinin sömürülmesine ve bildirim sömürü stratejilerine kadar uzanmaktadır. Tüm bu adımlar veri paketi düzeyinde incelenecek ve ardından detaylı olarak açıklanacaktır.

Dünyaca ünlü siber güvenlik şirketi Fortinet, şirketin Microsoft Sharepoint sunucusundan büyük miktarda kullanıcı verisinin çalındığını ve 15 Eylül sabahının erken saatlerinde bir hacker forumunda yayınlandığını resmen doğruladı.

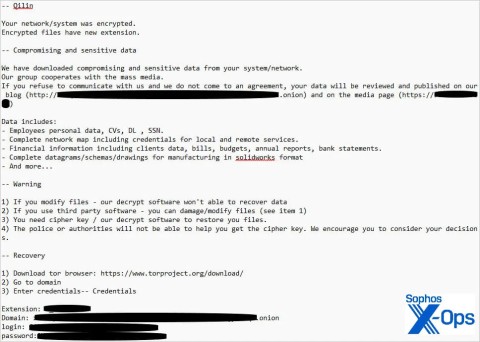

Google Chrome tarayıcısında saklanan hesap giriş bilgilerini çalmak için nispeten karmaşık ve oldukça özelleştirilebilir bir taktik kullanan Qilin adı verilen yeni bir fidye yazılımı türü keşfedildi.

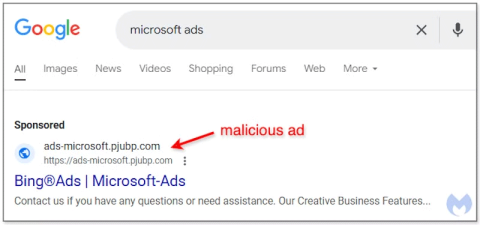

Küresel hacker topluluğu, kötü amaçlı kod yaymak için Google Ads platformunu kötüye kullanarak tehlikeli bir eğilim yayıyor.

Nmap'ten gönderilen paket dizisini açarken görülebilecek bilgileri birinci bölümde sizlere göstermiştik. Gönderilen dizi, bilgisayara veya ağa bir IP adresi atanıp atanmadığını belirlemek için bir ICMP yankı yanıtıyla başlar.